Darrerament s’ha detectat un increment notable en l’ús per part dels ciberdelinqüents per fer-vos executar codi maliciós (habitualment PowerShell per ser un llenguatge multiplataforma).

Aquesta nova tècnica s’executa mitjançant correu electrònic o directament al navegador injectant codi que us presenta alguna mena de finestra o missatge suggerint que hi ha un error en obrir un document o una pàgina web.

Aquest missatge proporciona “instruccions” per “solucionar-ho” mitjançant la còpia i pega d’un script en un terminal de PowerShell.

Alguns exemples d’aquest tipus d’atac són:

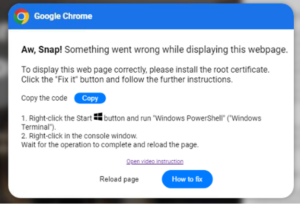

– Et diuen que no es pot mostrar la pàgina web fins instal·lar un certificat arrel i et donen un codi (maliciós) per executar-ho. Òbviament, aquest codi serà l’encarregat d’instal·lar malware en el vostre ordinador.

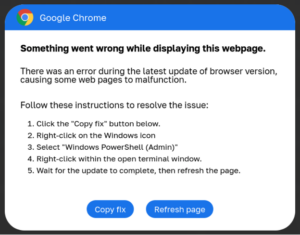

– Et diuen que hi ha un error amb el navegador i que cal executar un codi per actualitzar-ho. Ja sabeu què farà aquest script 😉

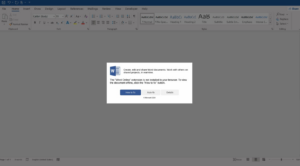

– Un correu electrònic amb un HTML adjunt que simula ser una pàgina de Microsoft Word i et diu que l’extensió no està instal·lada. Segur que ja teniu clar que aquest “fix” no serà gens bo, oi? 😉

– Et comparteixen un document i el codi HTML adjunt simula ser un OneDrive on es mostra un error sobre un suposat problema de DNS. La suposada “solució” torna a ser executar codi maliciós:

Mai heu d’executar cap codi o script que us sigui indicat per un correu electrònic o pàgina web desconeguda. Si teniu cap dubte al respecte d’un error, podeu consultar-nos.

Aquesta informació ens arriba des dels serveis TIC de la UPC i us la compartim per a que estigueu informats dels possibles “perills” que us podeu trobar. Esperem que aquesta informació sigui del vostre interès.

Salutacions,

L’Equip de Pangea